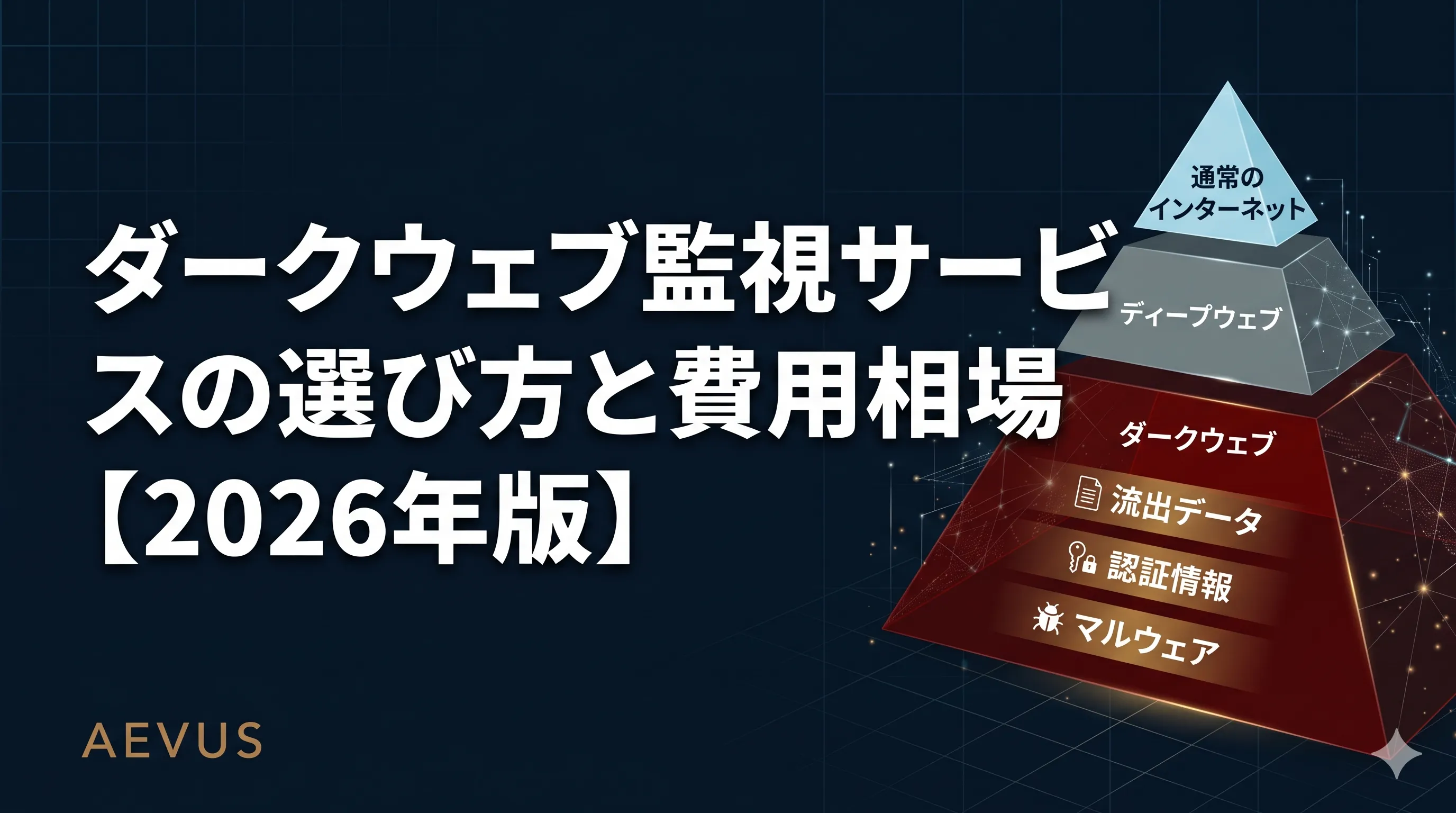

ダークウェブとは何か——ディープウェブとの違いから理解する

インターネットは、私たちが普段アクセスするウェブサイトがすべてではありません。GoogleやBingといった検索エンジンにインデックスされた「サーフェスウェブ」は、実はインターネット全体のわずか4〜5%程度に過ぎないとされています。残りの大部分は「ディープウェブ」と呼ばれ、企業の社内システム・ネットバンキングの利用画面・医療記録・クラウドストレージといった認証が必要な領域が含まれます。

そして、このディープウェブの中でも、特殊なブラウザ(Tor:The Onion Router)や専用の設定なしにはアクセスできない匿名性の高い空間が「ダークウェブ」です。ダークウェブは通信経路が多重に暗号化・匿名化されており、アクセス元のIPアドレスを追跡することが極めて困難です。

ダークウェブで何が売買されているのか

ダークウェブは本来、政府の検閲が厳しい国での匿名通信や内部告発者の保護など、正当な用途もあります。しかし現実には、以下のような違法・有害なコンテンツが大量に流通しています。

- 認証情報(IDとパスワードのセット):企業の従業員アカウント、VPN認証情報、クラウドサービスのログイン情報など。数千件単位で数千円〜数万円程度で取引されることが多い

- クレジットカード情報・銀行口座情報:個人・法人問わず、大量のカード情報がダンプ(磁気ストライプデータ含む)として販売される

- 個人情報データベース:氏名・住所・電話番号・マイナンバーなどを含む大量の個人情報リスト

- 企業の機密文書・知的財産:未公開の財務情報、設計図、製品ロードマップ、M&A関連情報など

- マルウェア・ランサムウェアキット:攻撃ツールがサービスとして販売される「RaaS(Ransomware as a Service)」が拡大中

- フィッシングキット:特定企業をかたるフィッシングサイトの完成品や運用ツール

これらは「ダークウェブマーケットプレイス」と呼ばれるショッピングサイト形式のプラットフォームで取引されており、ユーザーレビューや評価機能まで備えているケースがあります。

企業にとっての具体的なリスク

認証情報の漏洩が引き起こすドミノ倒し

企業にとって最も脅威となるのは、従業員の認証情報がダークウェブに流出するケースです。たとえば、社員が使い回しているメールアドレスとパスワードが、過去に被害を受けた第三者サービスのデータ漏洩によって流出し、それがダークウェブで販売されているケースは珍しくありません。

攻撃者はこの情報を使って「クレデンシャルスタッフィング攻撃」と呼ばれる自動化されたログイン試行を実施します。VPN、メールシステム、ERPへの不正侵入が成功すれば、その後のランサムウェア展開や機密情報の窃取へと発展するリスクがあります。

「気づかない」ことが最大のリスク

IBM「Cost of a Data Breach Report 2024」によれば、データ侵害が発生してから組織が検知するまでの平均時間は194日、そして封じ込めまでにさらに73日、合計平均292日を要しています(なお、同調査の2023年版では侵害の平均コストは1件あたり4.45百万ドルに達しています)。

つまり、自社データがダークウェブで売買されている間も、企業は何も知らないまま通常業務を続けているわけです。この「サイレントな漏洩」の問題を解決するのがダークウェブ監視サービスです。

二次被害・三次被害のリスク

漏洩した情報はダークウェブで複数の攻撃者に購入・転売されることが多く、一度流出した情報は長期にわたって悪用されます。自社への直接攻撃だけでなく、取引先・顧客への被害波及、ブランドイメージの毀損、取引停止リクエスト、場合によっては個人情報保護法に基づく行政指導や罰則のリスクも生じます。

【関連記事】自社への直接攻撃リスクの詳細については「ランサムウェアの侵入経路ランキングと企業が今すぐやるべき5つの対策」もあわせてご覧ください。

ダークウェブ監視で何を監視するのか——監視対象の5種類

ダークウェブ監視サービスは、単純に「自社の情報がダークウェブにあるか調べる」だけではありません。監視対象の種類を正しく理解することで、自社に適したサービス選定ができます。

1. ドメイン・メールアドレス

最も基本的な監視対象です。@yourcompany.co.jp形式のドメインに紐づくメールアドレスとパスワードのセットが、ダークウェブのデータベースやフォーラムに出回っていないかを監視します。クレデンシャルスタッフィング攻撃の被害を未然に防ぐ最初の防衛ラインです。

2. 役員・重要人物の情報

CEO・CFO・CISOといった経営幹部の個人情報が流出した場合、BEC(Business Email Compromise:ビジネスメール詐欺)やスピアフィッシング攻撃に悪用されるリスクがあります。役員の氏名・役職・連絡先などの情報もモニタリング対象に含めることが推奨されます。

3. ブランド名・商標・製品名

自社ブランドや製品名を使ったなりすましサービス、フィッシングキット、偽アプリなどがダークウェブや闇フォーラムで販売・共有されていないかを監視します。特に金融サービス・ECサイト・消費者向けブランドにとって重要な監視項目です。

4. フィッシングサイト・偽ドメイン

自社ドメインに似た偽ドメイン(タイポスクワッティング)を使ったフィッシングサイトの存在を検知します。クリアウェブ・ダークウェブ双方をカバーするサービスが増えており、フィッシングサイトの早期テイクダウン支援まで行うベンダーも存在します。

5. 機密文書・ソースコード

社内の機密文書、顧客情報ファイル、ソースコードがダークウェブのファイル共有サイトや取引掲示板に掲載されていないかを監視します。これには自然言語処理(NLP)を活用したコンテンツ分析技術が必要であり、サービスの技術力が問われる領域です。

サービス選定の4つの基準

数多くの監視サービスが市場に存在しますが、以下の4基準で評価することを推奨します。

基準1:監視範囲の広さ

ダークウェブは単一のネットワークではなく、Torネットワーク、I2P(Invisible Internet Project)、Freenet、さらにはTelegramやPastebinなどのセミオープンな場所も含む複合的な空間です。「ダークウェブ対応」と謳うサービスでも、実際にはTorネットワーク上の一部のマーケットプレイスしか監視していないケースがあります。

確認すべきポイント:

- 監視しているTorサイト数・フォーラム数の具体的な数値

- TelegramやI2Pなどの代替チャンネルへの対応

- クリアウェブ上のペーストサイト(Pastebin等)の監視有無

- データソースのリアルタイム性(更新頻度)

基準2:アラートのスピードと品質

漏洩情報は発見から数時間〜数日以内にアクセスが集中します。アラートが遅れれば遅れるほど被害が拡大するため、検知から通知までのリードタイムは重要な指標です。また、誤検知(フォルスポジティブ)が多いサービスは、担当者の疲弊を招き、真の脅威への対応が遅れます。

確認すべきポイント:

- 平均アラート通知時間(SLA)

- 誤検知率の目安・フィルタリング方法

- アラートの重要度分類(Critical / High / Medium等)

- 通知チャンネル(メール・Slack・API連携等)

基準3:レポートの品質と使いやすさ

担当者が検知情報を正確に理解し、適切なアクションを取れるかどうかは、レポートの品質に依存します。英語のみのレポートや、技術的な文脈なしにURL・データのみを羅列するレポートは実用性が低いです。

確認すべきポイント:

- 日本語対応の有無(レポート・ダッシュボード・サポート)

- 検知した情報の文脈説明(いつ、どこで、どのような形で流出したか)

- 対応推奨アクションの記載

- 経営層向けエグゼクティブサマリーの有無

基準4:インシデント対応支援の有無

監視して終わりではなく、「漏洩が確認されたらどうするか」の対応支援まで含むサービスかどうかを確認します。フォレンジック支援、法的対応アドバイス、テイクダウン申請代行、パスワードリセット推奨通知など、インシデント対応フェーズまでカバーするフルサービス型のベンダーが理想的です。

【関連記事】インシデント対応体制の構築については「SOC外部委託vs内製:コスト・体制・リスクを徹底比較」もあわせてご覧ください。

ダークウェブ監視サービスの費用相場(2026年版)

費用はサービスの監視範囲・監視対象数・サポートレベルによって大きく異なります。以下はおおよその相場感です。

サービスタイプ | 月額費用目安 | 特徴 |

|---|---|---|

海外SaaS型(英語) | 数千円〜5万円程度 | 監視範囲は広いが、日本語対応・サポートに限界がある場合も |

国内SaaS型 | 5万円〜20万円程度 | 日本語対応、国内データソース強化、ダッシュボード使いやすい |

マネージドサービス型(MSSP) | 20万円〜100万円以上 | 専門アナリストによる解析・対応支援付き。大企業向け |

セキュリティコンサルと統合型 | 個別見積もり | ペンテスト・SOCとパッケージ化、最も包括的 |

注意すべき点として、安価なSaaS型は「既知の漏洩データベース照合」に留まるケースが多く、リアルタイムの新規漏洩検知や専門家の分析は含まれません。特に機密情報漏洩リスクが高い業種(金融・医療・製造・官公庁等)には、マネージドサービス型を検討することを推奨します。

自社で無料確認できること・できないこと

無料でできること

Have I Been Pwned(haveibeenpwned.com)は、個人のメールアドレスが過去の大規模漏洩事件に含まれているかをチェックできる無料サービスです。企業のドメイン単位でのチェック(Domain Search)も可能で、@yourcompany.co.jpのメールアドレスが何件の漏洩インシデントに含まれているかを確認できます。

また、Google アラートを活用して自社名・役員名・ブランド名を監視することで、クリアウェブ上に自社情報が掲載された場合に通知を受け取ることができます。

無料では対応できないこと

以下は無料ツールでは対応が困難です。

- リアルタイム検知:漏洩データが初めてダークウェブに投稿された直後の検知は、専用のクローラーと分析インフラが必要

- ダークウェブフォーラムの監視:Torブラウザで手動確認することは技術的には可能ですが、言語・文化的障壁に加え、操作ミスによるリスクもあり、企業が日常的に実施することは現実的ではない

- 文脈のある脅威分析:「この情報がどの攻撃グループに購入されたか」「どのような攻撃に使われる可能性があるか」といった分析は専門的知見が必要

- テイクダウン対応:フィッシングサイトや不正コンテンツの削除申請は、プロバイダーへの交渉力と経験が問われる

FAQ

Q1. ダークウェブに自社情報が流出しているかどうか、すぐに確認できますか?

A. 無料ツール(Have I Been Pwned等)を使えば過去の大規模漏洩データは数分で確認できます。ただし、現在進行中の取引や新規漏洩は無料ツールでは把握できません。監視サービスを導入することで、リアルタイムに近い検知が可能になります。

Q2. 一度ダークウェブに流出した情報は削除できますか?

A. 基本的に削除は困難です。ダークウェブの匿名性・分散性の高さから、流出した情報の完全削除はほぼ不可能です。対応の主眼は「削除」ではなく「早期検知・被害最小化」に置く必要があります。パスワードの即時変更、アカウントの無効化、関係者への周知など「無効化」の措置を迅速に取ることが重要です。

Q3. 中小企業でもダークウェブ監視は必要ですか?

A. 規模に関わらず必要です。むしろ中小企業はセキュリティ対策が手薄なことが多く、大企業のサプライチェーン攻撃の入口として狙われるケースが増えています。月数万円から導入できるSaaS型から始めることを検討してください。

Q4. ダークウェブ監視とEDR・SIEMとはどう違うのですか?

A. EDR・SIEMは自社ネットワーク・エンドポイント内の異常を検知する「内側の目」です。一方、ダークウェブ監視は外部の闇市場における自社情報の流通を検知する「外側の目」です。両者は補完関係にあり、セキュリティ体制の多層防御を構成します。

Q5. ダークウェブ監視を委託する際のセキュリティリスクはありますか?

A. 監視のために企業の社名・ドメイン・役員情報などを提供することになります。信頼できるベンダーを選ぶ必要があり、ISO27001認証取得やSOC2レポート取得など、ベンダー自身のセキュリティ基準を確認することを推奨します。契約書のデータ取り扱い条件も必ず精査してください。

Q6. 監視サービスを導入してから実際に検知があるまでどれくらいかかりますか?

A. 導入直後に既存の漏洩データが検知されることもあります(過去の漏洩イベントのバックスキャン)。新規漏洩の初回検知タイミングはケースバイケースですが、導入後数週間〜数ヶ月以内に何らかの情報が発見される企業は少なくありません。

Q7. AEVUSのダークウェブ監視サービスはどのような企業に向いていますか?

A. 個人情報・機密情報を多く扱う金融・製造・医療・官公庁・大手ECなど、情報漏洩時の影響が大きい業種に特に推奨しています。また、すでにEDR・SOCを導入済みで「外部からの脅威インテリジェンス」として活用したいセキュリティ成熟度の高い企業にも適しています。

まとめ

ダークウェブは企業にとって「見えない脅威」の震源地です。自社の認証情報・機密文書・個人情報がすでに流出していても、適切な監視体制がなければ数百日にわたって気づけないというのが現実です。

ダークウェブ監視サービスを選ぶ際は、(1)監視範囲の広さ、(2)アラートのスピードと品質、(3)日本語対応レポートの品質、(4)インシデント対応支援の有無——この4つの基準で比較検討することをお勧めします。

費用は月数万円から数十万円まで幅広く、自社のリスクプロファイルと予算に合わせた選択が必要です。まずは無料ツールでの現状確認を行い、そのうえで継続的なプロフェッショナル監視の必要性を判断するのが現実的なアプローチです。

AEVUSでは、ダークウェブ監視を含む包括的なセキュリティサービスを提供しています。まずはお気軽にご相談ください。