製造業へのサイバー攻撃が急増している

2024年1月、某国内大手自動車部品メーカーがランサムウェア攻撃を受け、国内複数工場の生産ラインが数日間にわたって停止しました。被害額は数十億円規模に上ったとされ、サプライチェーン全体に影響が波及しました。

これは決して孤立したケースではありません。IPAが毎年発行する「情報セキュリティ10大脅威2026(組織編)」において、「ランサムウェアによる被害」は4年連続で1位を獲得しており、その被害は製造業に特に集中しています。

米国のIBM X-Force Threat Intelligence Index 2024によれば、世界全体のランサムウェア被害において製造業が最も攻撃されている業種であり、3年連続でターゲット第1位の産業となっています。日本においても、警察庁の「令和5年におけるサイバー空間をめぐる脅威の情勢等について」(2024年3月)では、ランサムウェア被害が報告された企業の約30%が製造業であることが明らかになっています。

なぜ製造業はこれほどまでに狙われるのでしょうか。そして、どのような対策が有効なのでしょうか。本記事では、製造業固有のサイバーリスクの本質と、OT(Operational Technology:制御技術)セキュリティの基本対策を詳しく解説します。

ITとOT:製造業セキュリティを理解するための基本概念

ITとは

IT(Information Technology:情報技術)は、データの処理・通信・管理を目的としたシステムです。PCやサーバー、クラウドサービス、業務基幹システム(ERP)などが代表的です。セキュリティパッチの適用・ウイルス対策ソフトの更新・定期的な再起動が可能であり、インシデント発生時には一時的なサービス停止も許容されます。

OTとは

OT(Operational Technology:制御技術)は、物理的な機械・設備・インフラを制御・監視するシステムです。製造業においては、工場の生産ラインを制御するPLC(Programmable Logic Controller)、SCADA(Supervisory Control and Data Acquisition)、DCS(Distributed Control System)などが代表的です。

OTの最大の特徴は「稼働継続が最優先」であることです。 工場の生産ライン、電力・ガス・水道のインフラ制御システムは、24時間365日の稼働が前提であり、少しでも停止すると生産損失や安全事故につながります。

IT/OT融合が生み出す新たなリスク

かつてのOT環境は、インターネットとは物理的に切り離された「エアギャップ」構成が基本でした。しかし近年、製造業のDX(デジタルトランスフォーメーション)推進に伴い、以下のような形でIT/OTが融合しています。

- 工場の生産データをクラウドにリアルタイム送信(IoT・Industry 4.0)

- 海外拠点・工場への本社からのリモート監視・管理

- 生産管理システム(MES)とERP(基幹業務システム)の統合

- 設備メーカーによるリモートメンテナンスのためのVPN接続

この融合により、従来のOT環境は「閉じた世界」ではなくなり、ITネットワーク経由でサイバー攻撃にさらされるリスクが急激に高まっています。

IT/OT融合は製造業の競争力向上に不可欠ですが、セキュリティ設計を後回しにすると重大な被害リスクにつながります。接続の利便性とセキュリティのバランスを事前に設計することが重要です。

OT環境の特殊性:なぜITと同じ対策が使えないのか

OT環境には、IT環境とは根本的に異なる制約があり、一般的なITセキュリティ対策をそのまま適用することが困難です。

1. レガシーシステム・長寿命設備

OT機器(PLC・DCS・計測器)の寿命は一般に20〜30年です。設計思想が1990年代・2000年代のシステムが現役で動いているケースも珍しくありません。これらのシステムはサイバーセキュリティを考慮して設計されておらず、ファイアウォールの設置やTLS通信への対応が構造的に難しい場合があります。また、使用しているOSがWindows XPや組み込みLinuxの古いバージョンであることも多く、セキュリティパッチが提供されていないケースが多々あります。

2. パッチ適用の困難さ

ITシステムであれば「セキュリティパッチを月次で適用する」という運用が標準的ですが、OT環境では大きな制約があります。

- 設備メーカーの承認が必要: PLCやDCSのソフトウェアを変更するには、設備メーカーの検証・承認が必要なことが多く、パッチ適用に数カ月以上かかることがあります。

- 稼働中の設備へのパッチ適用が不可: 工場の生産ラインを止めてのパッチ適用は、生産計画上許可されないことが多いです。

- テスト環境がない: 本番と同等のOT環境をテスト用に用意することは費用・スペース上困難なため、パッチの事前検証ができません。

3. 可用性の絶対的な優先

IT分野では、CIA(機密性・完全性・可用性)の三原則において「機密性」を最優先に置くことが多いです。しかしOT環境では可用性(Availability)が最優先であり、「少しでもセキュリティが怪しければ止める」という判断は許容されません。

例えば、生産ラインの制御PLCに不審なトラフィックが検知されたとしても、即座に隔離・停止することは生産損失・機械の破損・安全事故につながる可能性があります。このため、OTセキュリティではIT的な「シャットダウン・ファースト」の思想が通用しません。

4. リアルタイム制御の要件

PLCやDCSは、センサーからの信号を受け取り数ミリ秒以内に制御命令を出すリアルタイム処理を行います。セキュリティ機能を追加することでこのリアルタイム処理が遅延すると、生産精度の低下や設備の誤動作につながります。

製造業固有の攻撃経路

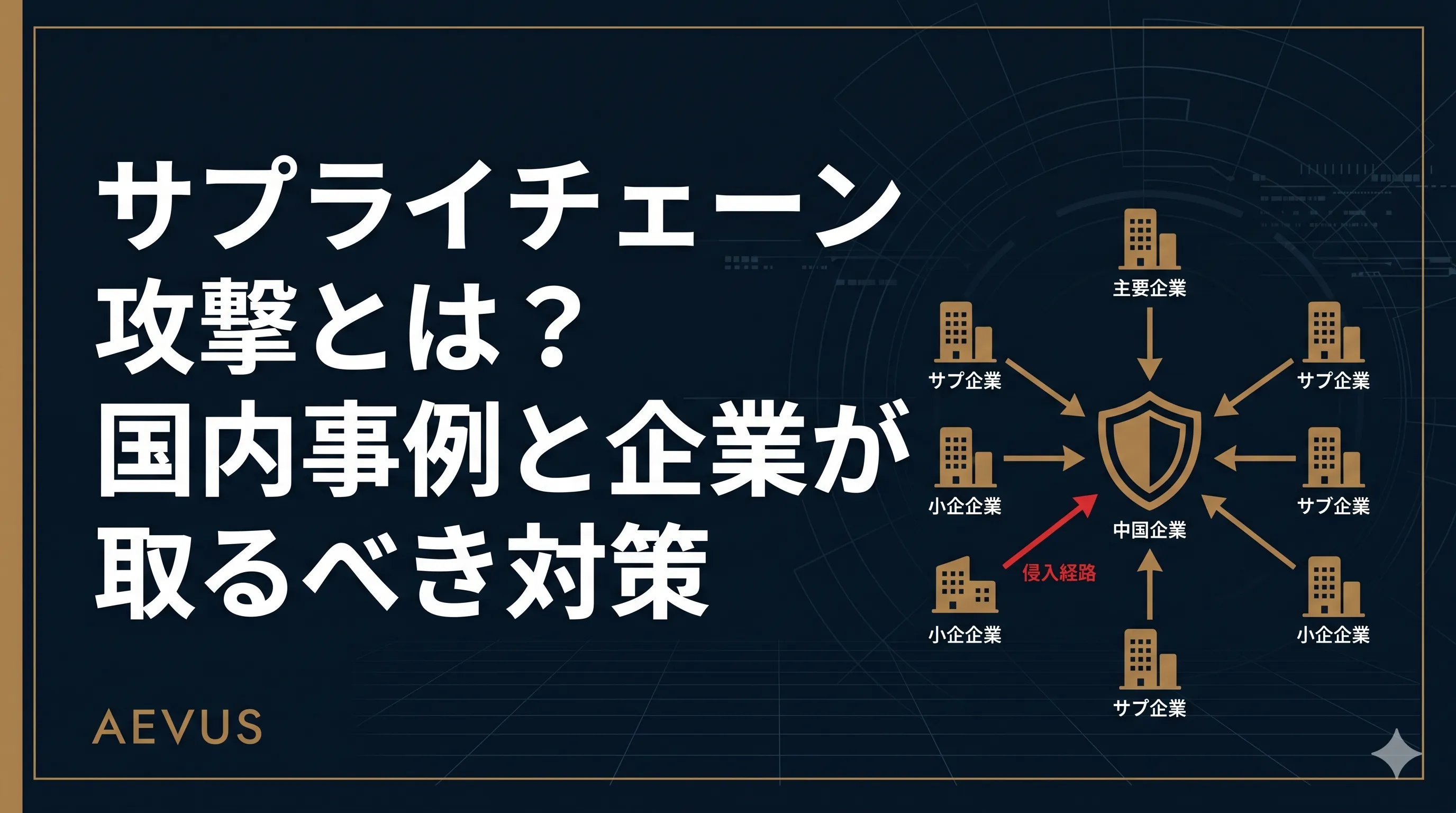

経路①:取引先・サプライチェーン経由

製造業は、原材料調達・部品調達・物流・販売に至るまで多くのサプライヤーと密接に連携しています。大手製造業本体のITセキュリティが強固でも、中小のサプライヤーが侵害され、そこを起点に侵入されるケースが増加しています。

2021年のトヨタ自動車サプライヤーへのサイバー攻撃では、部品メーカー1社への攻撃によってトヨタ全14工場の生産が一時停止するという事態が発生しました。これはサプライチェーン攻撃の典型例として世界中のセキュリティコミュニティで研究されています。

サプライチェーンセキュリティの詳細な対策については、サプライチェーン攻撃の手口と対策:取引先経由のリスクを管理する方法を参照してください。

経路②:リモートメンテナンス接続

工場設備の設置・メンテナンスを行う設備メーカー・エンジニアリング会社は、障害対応やソフトウェア更新のためにリモートアクセス手段を持っていることが多いです。このリモートアクセス経路が攻撃者に悪用されるケースがあります。

- 設備メーカーのエンジニアの端末が既に侵害されており、メンテナンス接続を通じてOT環境に侵入

- 脆弱なVPN設定・認証設定のリモートアクセス経路からの不正侵入

- 設備メーカーが設定したデフォルトのリモートアクセス認証情報(ID・パスワード)が変更されていない

経路③:USBメモリ・物理メディア

エアギャップ(インターネット非接続)構成のOT環境でも、USBメモリや外付けHDDを介したマルウェア感染が発生しています。有名な事例として、2010年に発覚したイランの核施設を攻撃したStuxnetウイルスは、USBメモリ経由でエアギャップを突破しました。現代の製造業においても、「システムのバックアップ」「ソフトウェア更新」「データ転送」などの目的でUSBメモリが使われるたびに感染リスクが発生します。

経路④:エンジニアリングワークステーション(EWS)

OT環境のPLC・DCSをプログラミング・設定するために使用するエンジニアリングワークステーション(EWS)は、IT環境とOT環境の両方に接続されることが多く、攻撃者にとって格好の「橋渡し」になります。EWSはしばしばWindowsベースのPCであり、セキュリティパッチ適用が遅れていたり、複数のエンジニアが共有しているため認証管理が甘かったりするケースがあります。

ICS-CERT(米国の産業制御システムセキュリティ組織)の報告では、OT環境への攻撃経路として最も多いのはリモートアクセス経路(VPN・RDP)であり、全体の約40%を占めると報告されています。

IEC 62443:製造業OTセキュリティの国際規格

OTセキュリティの体系的な取り組みの指針として、IEC 62443(産業用オートメーションおよび制御システムのセキュリティ)が国際規格として普及しています。

IEC 62443はISA(国際オートメーション学会)が策定した規格をIEC(国際電気標準会議)が採用したもので、工場・インフラ・ビルなどの産業制御システムのセキュリティを体系的に定義しています。

IEC 62443の構成

シリーズ | 内容 |

|---|---|

シリーズ1(一般) | 用語定義・概念・要件の体系 |

シリーズ2(ポリシーと手順) | 資産所有者・システムインテグレーター向けの運用管理要件 |

シリーズ3(システム) | システム設計・セキュリティレベル(SL1〜SL4)の定義 |

シリーズ4(コンポーネント) | 個別コンポーネント(PLC・センサー等)の要件 |

セキュリティレベル(SL)の考え方

IEC 62443では、保護すべき対象のリスクに応じて4段階のセキュリティレベル(Security Level: SL)を定義しています。

- SL1:意図せず発生した事象に対する保護(一般的なミス・誤操作への対応)

- SL2:低リソースの攻撃者(スクリプトキディなど)の攻撃に対する保護

- SL3:高度なスキルを持つ攻撃者の攻撃に対する保護

- SL4:国家レベルの高度標的型攻撃(APT)に対する保護

重要インフラを保有する製造業ではSL2以上、国家や社会インフラに関わる設備ではSL3以上が求められることが多いです。

経産省のICSセキュリティガイドの活用

国内では、経済産業省が「産業サイバーセキュリティ研究会」および「制御システムのセキュリティリスク分析ガイド」を公開しており、製造業のOTセキュリティ対策の実践的な指針として活用できます。

主要ガイドライン・リソース

- 経済産業省「工場システムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」(2022年):スマート工場化・IoT導入時のセキュリティ設計指針。リスク分析手法・対策の優先付けが具体的に解説されています。

- NIST SP 800-82(Guide to Industrial Control Systems Security):米国国立標準技術研究所(NIST)が公開するICSセキュリティガイドライン。IEC 62443との整合性が高く、国内製造業でも参照されています。

- IPA「制御システムのセキュリティリスク分析ガイド」第3版:日本語で読める実践的なリスク分析ガイド。STAMP/STPA手法によるリスク分析方法を解説。

これらのガイドラインを参照しながら、自社のOT環境のリスクアセスメントを実施することが、体系的なセキュリティ対策の第一歩です。

製造業が優先すべきOTセキュリティ対策5つ

対策①:IT/OTネットワークの適切なセグメンテーション

OTセキュリティの第一の原則は「攻撃者がOT環境に到達する前にITネットワーク側で封じ込める」ことです。そのために、ITネットワークとOTネットワークの間に適切なセグメント分離(ゾーニング)を実施します。

具体的な実施内容:

- ITネットワークとOTネットワーク間に専用のファイアウォールを設置

- Purdue Model(産業セキュリティの参照アーキテクチャ)に基づくネットワーク階層設計

- 工場ネットワーク内でも、生産ライン別・設備種別にVLANを分割

- データの流れを「OTからITへの一方向のみ許可」するデータダイオードの活用(高セキュリティ要件の場合)

IEC 62443では、このゾーニングを「Security Zone and Conduit(セキュリティゾーンと通信路)」の概念で体系化しており、どの設備グループをどのゾーンに配置し、ゾーン間の通信をどのように制御するかを設計することが基本となっています。

対策②:リモートアクセスの厳格な管理

設備メーカーや社外エンジニアのリモートアクセスは、OT環境への攻撃経路として最もよく悪用されます。リモートアクセスを完全に禁止することは現実的ではないため、リモートアクセスを「例外的・統制下」のものとして管理する仕組みが重要です。

具体的な実施内容:

- すべてのリモートアクセスをVPN経由に統一し、個別の直接接続(TeamViewer等)を禁止

- VPNアカウントに多要素認証(MFA)を必須化

- リモートアクセスセッションを都度承認制(リクエスト→承認→接続→終了の記録)に

- リモートアクセスセッションの録画・ログを一定期間保管

- 未使用のリモートアクセスアカウントを定期的に削除

対策③:OT環境の資産台帳整備と脆弱性管理

「自社のOT環境にどのような機器が接続されているか正確に把握できていない」という製造業は珍しくありません。セキュリティ対策の前提として、まず資産の可視化が必要です。

具体的な実施内容:

- OTネットワーク上のすべての機器(PLC・HMI・センサー・EWS等)の台帳を整備

- 各機器のOS・ファームウェアバージョンを記録し、既知の脆弱性(CVE)とのマッピング

- OT専用の資産管理・脆弱性管理ツール(Claroty・Dragos・Nozomi Networks等)の導入検討

- パッチ適用が困難な機器には、仮想パッチ(IPS/IDSルール追加)で代替リスク低減

対策④:インシデント対応計画の策定と訓練

製造業のOTインシデントでは、「どこまで生産を止めてよいか」「誰が判断するか」「設備メーカーにどう連絡するか」といった製造業固有の意思決定が必要になります。これをインシデント発生後に初めて考えていては対応が遅れます。

具体的な実施内容:

- OT環境のインシデント対応手順書(IR Playbook)を作成し、IT部門・工場管理・経営層の役割分担を明確化

- 「生産停止の意思決定基準」を事前に取締役会レベルで合意

- 年1〜2回の机上訓練(テーブルトップ演習)の実施

- 設備メーカー・制御システムベンダーとのインシデント連絡先の事前確認

- バックアップ・復旧手順のテスト(特にPLC・DCSのコンフィグバックアップ)

対策⑤:従業員とサプライヤーへのセキュリティ教育

OTセキュリティで特に見落とされがちなのが、工場現場の作業員・オペレーターへのセキュリティ教育です。工場では「USBメモリを気軽に使う」「フィッシングメールを開いてしまう」「リモートアクセス用のパスワードをメモに書いておく」といった行動が日常的に行われているケースがあります。

具体的な実施内容:

- 工場現場スタッフ向けのセキュリティ意識向上研修(年1回以上)

- USBメモリの持ち込み・使用ルールの策定と徹底

- フィッシングメール訓練の実施(工場スタッフも対象に含める)

- サプライヤー・設備メーカーに対するセキュリティ要件の契約条件への組み込み

サプライヤーに対するセキュリティ要件の整備については、製造業のSBOM活用ガイドで、ソフトウェアコンポーネントの透明性確保という観点から詳しく解説しています。

工場・OT環境のセキュリティ診断や対策コンサルティングについて、専門家に相談したい方はこちらからどうぞ。

ペネトレーションテスト・セキュリティ診断サービスの詳細を見る

AEVUSが支援する製造業のセキュリティ対策

Nikonをはじめとする製造業のお客様でのセキュリティ対策支援の実績を持つAEVUSでは、製造業固有のOT環境・サプライチェーンリスクを踏まえた診断・コンサルティングサービスを提供しています。

製造業向け主なサービス:

- ペネトレーションテスト:工場ネットワーク・IT/OT境界を対象にした侵入テスト。IT環境からOT環境への到達可能性を検証します。

- プラットフォーム診断:工場内ネットワーク構成・OT機器の設定・リモートアクセス環境の設定ミスを体系的に評価します。

- 標的型メール訓練:工場スタッフを含む全社員を対象にしたフィッシング訓練と教育コンテンツを提供します。

- サプライチェーンリスク評価:主要サプライヤーのセキュリティ状況を評価し、リスクの高い取引先を特定します。

Yahoo! JAPAN、Nikon、三井住友カード、森トラスト、双日など、業種・規模を問わず多くの企業でセキュリティ評価・支援の実績があるAEVUSが、製造業のサイバーセキュリティ課題に対して現実的な改善提案を行います。

よくある質問(FAQ)

Q1. 「うちの工場はインターネットに繋がっていないから安全」は本当ですか?

残念ながら、完全なエアギャップ環境でも安全とは言い切れません。前述のStuxnetウイルスのように、USBメモリ・保守用ラップトップ・設備メーカーのエンジニアが持ち込んだデバイスを介した感染が実際に発生しています。また、「繋がっていないと思っていたが実は繋がっていた」というケースも報告されています。定期的なネットワーク構成の確認が必要です。

Q2. IT部門がOTセキュリティも担当すべきですか?

IT部門とOT部門は文化・優先事項・技術的背景が異なるため、単純にどちらかが担当すべきとは言えません。多くの製造業では、IT部門とOT部門(工場管理・設備管理部門)が連携した「IT/OT融合セキュリティチーム」を設置するアプローチが有効です。ただし、OT環境の設定変更は設備メーカーの協力が不可欠なことが多く、外部専門家を交えた取り組みが現実的です。

Q3. IEC 62443への対応は義務ですか?

現時点で日本国内の製造業に対してIEC 62443への準拠を義務化する法規制はありません。ただし、自動車業界ではTIER1サプライヤーに対してVDA ISAや自動車サイバーセキュリティ国際規格(UN-R155・ISO/SAE 21434)準拠が取引要件として求められるケースが増えています。またEU向けに製品を輸出する製造業では、EU Cyber Resilience Act(CRA、2027年施行予定)への対応が必要になります。

Q4. ランサムウェアに感染した場合、身代金を払うべきですか?

身代金の支払いは推奨されません。理由は以下のとおりです:①支払っても復号鍵を渡されない場合がある、②攻撃者に「支払う企業」として認識され再攻撃のターゲットになる、③支払い先が制裁対象の組織であった場合に法的リスクが生じる。感染した場合は直ちにITセキュリティの専門家・インシデントレスポンス会社に連絡し、バックアップからの復旧・原因調査を進めることが基本です。

Q5. 中小規模の製造業でもOTセキュリティ対策は必要ですか?

はい、中小規模でも必要です。攻撃者は企業規模ではなく「侵入しやすさ」と「得られる価値」で標的を選びます。中小のサプライヤーが大企業のサプライチェーンに組み込まれている場合、その中小企業を経由した大企業への侵入(サプライチェーン攻撃)のリスクがあります。また中小企業向けには、IPA「中小企業の情報セキュリティ対策ガイドライン」や経産省「サイバーセキュリティ経営ガイドライン」がOTセキュリティの入門として参考になります。

Q6. OTセキュリティ対策の予算はどのくらい必要ですか?

対策の規模・優先度によって大きく異なります。まず「現状把握・リスクアセスメント」から始めることをお勧めします。全体のセキュリティ対策を一度に実施しようとすると予算・体制の面で困難ですが、「ネットワークセグメンテーションの強化」「リモートアクセスの統制」「資産台帳の整備」といった優先度の高い対策から段階的に実施するアプローチが現実的です。

Q7. OTセキュリティと製品セキュリティ(製品の脆弱性)は別のものですか?

製造業には「OTセキュリティ(工場の制御システムを守る)」と「製品セキュリティ(自社が製造・販売する製品のセキュリティ)」の両方があります。電子機器・IoT機器・自動車を製造している企業は、製品に組み込まれたソフトウェアの脆弱性管理(SBOMの整備を含む)も重要な課題です。製品のソフトウェア部品管理については製造業のSBOM導入ガイドを参照してください。

まとめ

本記事では、製造業がサイバー攻撃の主要ターゲットになっている背景と、OTセキュリティの基本対策を解説しました。

製造業が狙われる主な理由:

- 生産停止による損失が大きく、身代金要求に応じやすいと攻撃者に判断される

- OT環境にはパッチ適用困難なレガシーシステムが多く、脆弱性が放置されがち

- IT/OT融合により、ITネットワーク経由でOT環境への侵入経路が拡大している

製造業固有の主な攻撃経路:

- サプライチェーン(取引先・サプライヤー経由)

- リモートメンテナンス接続(設備メーカーのVPN等)

- USBメモリ・物理メディア

- エンジニアリングワークステーション(EWS)

優先すべきOTセキュリティ対策5つ:

- IT/OTネットワークの適切なセグメンテーション

- リモートアクセスの厳格な管理(MFA・承認制・ログ保管)

- OT環境の資産台帳整備と脆弱性管理

- インシデント対応計画の策定と訓練

- 従業員とサプライヤーへのセキュリティ教育

OTセキュリティは「IT部門だけの問題」ではなく、工場管理・設備部門・経営層・サプライヤーを含む組織横断の取り組みが必要です。IEC 62443や経産省のガイドラインを活用しながら、まず「現状把握」から取り組みを始めることをお勧めします。

AEVUSでは、製造業の情報システム担当者・工場管理部門と連携しながら、OT環境のリスク評価から具体的な対策支援まで一貫してサポートしています。「何から手をつけるべきか整理したい」という段階からご相談ください。

製造業のサイバーセキュリティ対策・OTセキュリティについて、専門家に相談してみませんか?